最新最热

最新发布第6页

记录一次路由器漏洞挖掘

这个漏洞挖出来已经有一个月了,一直等CNVD过审才发,然后期间猜的坑啥的都了(草直接丢这个漏洞的详情罢。 腾达路由器N4未授权漏洞 该漏洞以提交至cnvd,厂商可能修复了或许没修复。 此固件均...

js学习笔记DAY1

ps:由于surfacepen正在紧急维修,处于笔记真空期,暂时用博客记录笔记。 变量 格式:var 变量名=值; var:系统内部的关键字用来申明变量 变量名: 变量名不能以数字开头变量名只能包含数字,字...

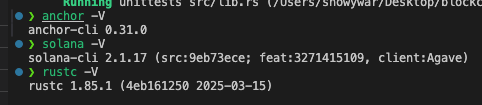

幽默anchor rustc版本低下对不上bytemuck_derive导致无法build

❯ anchor build error: rustc 1.79.0-dev is not supported by the following package: Note that this is the rustc version that ships with Solana tools and not your system's rustc vers...

AntCTF x D^3CTF 个人Write Up

日常前言: 太难了,题目太难了,题目太脑洞了,非预期太搞笑了。麻了,对着量子流量哭了一天 8-bit pub 坏题目,不喜欢 一个是登陆绕过,组一下就可以{'username':'admin','password':{'passwo...

钓鱼网站简单复现

1.搭建个人靶场 选择自己的网站备份或者是其他的靶场都可以,别作死真拿网站打。 我选择使用 Metasploitable2 作为靶场 下载链接: http://downloads.metasploit.com/data/metasploitable/metas...

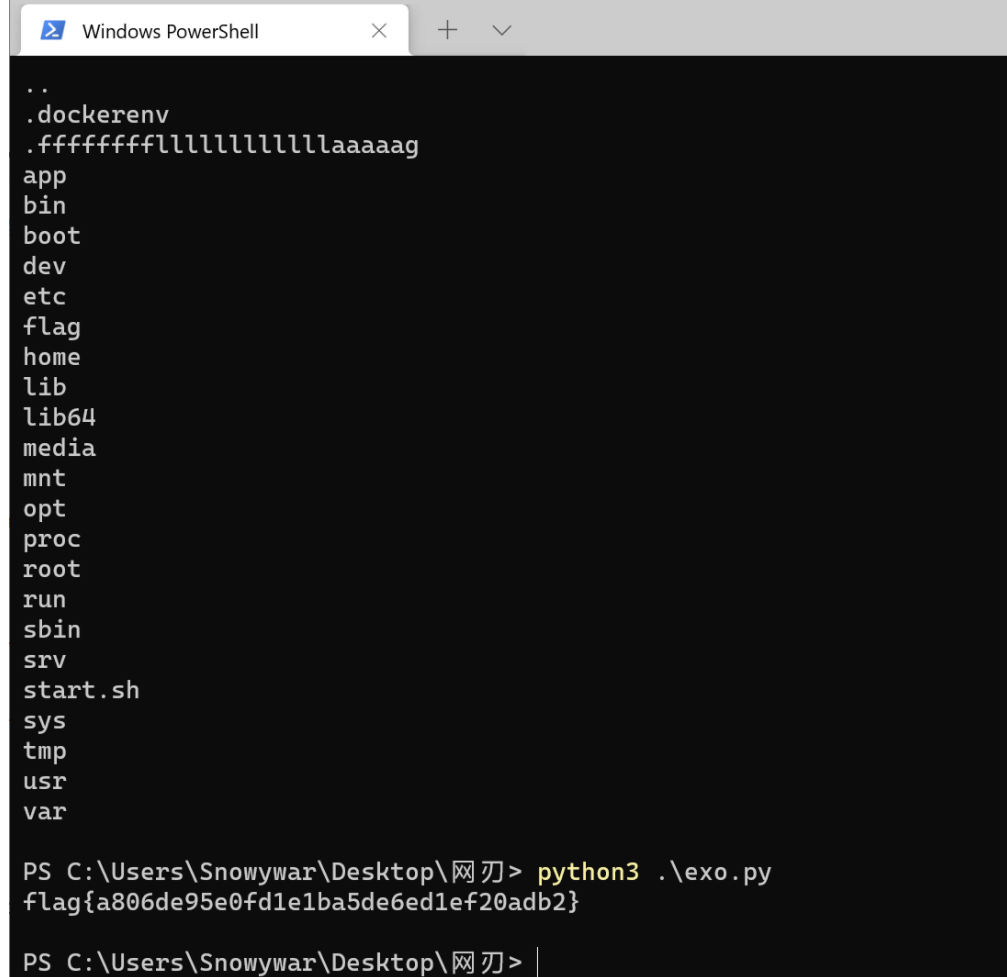

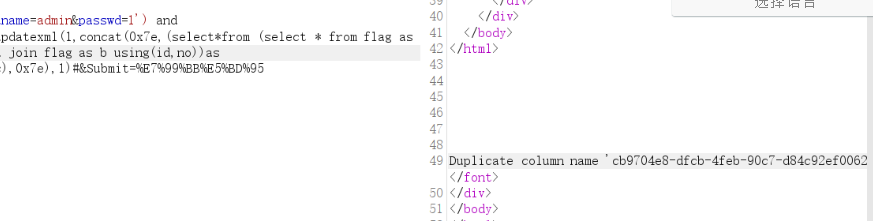

首届网刃杯工控ctf WriteUp

除了分数机制有点怪,题目整体还挺好的。 WEB ez-sql 原题:InCTF 2021 Web 部分题解 · 语雀 (yuque.com) import requests url = 'http://116.62.239.41:4323/?sql1=%2561%2527%2561&sql2=...

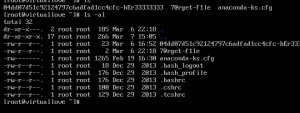

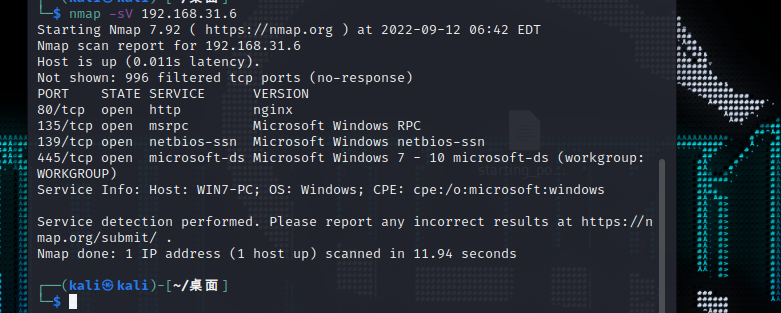

vulntarget a

常规操作,先扫 ,web端口,rpc,和445开放,看看web 通达oa,工具尝试getshell cs上线 挂代理走一波,发现就一个hello world,扫一下 扫到这个,暂时留着,nmap扫一下,发现开启了6379,也就是r...

Js自学笔记-Day2

传值:把一个变量值传给另一个变量 1.赋值传值: 2.引用传值:一份数据,任意一个改动都会对结果进行影响 在简单数据的传值中,都是赋值传值,而复杂数据都是引用传值。 流程控制语句:IF语句 ...

爆破

Bugku题目-爆破 在学校平台(PCCTF)做题的时候,遇到了这样一道Web题目: 它的内容呈现是这样的: 嗯……五位数密码,数字并不大,看起来似乎需要暴力破解了。 回到宿舍后,我试图再现这道题,然...

论跟风与从众效应所出现的四类人群

去年疫情期间写的文章,正式搬过来,开展新的有关心理学的模块 网课之余倒是发现及其有趣的现象,美其名曰从众效应,说白了就是跟风,关于这种从众心理的论文、期刊有很多很多,当然我也想要...

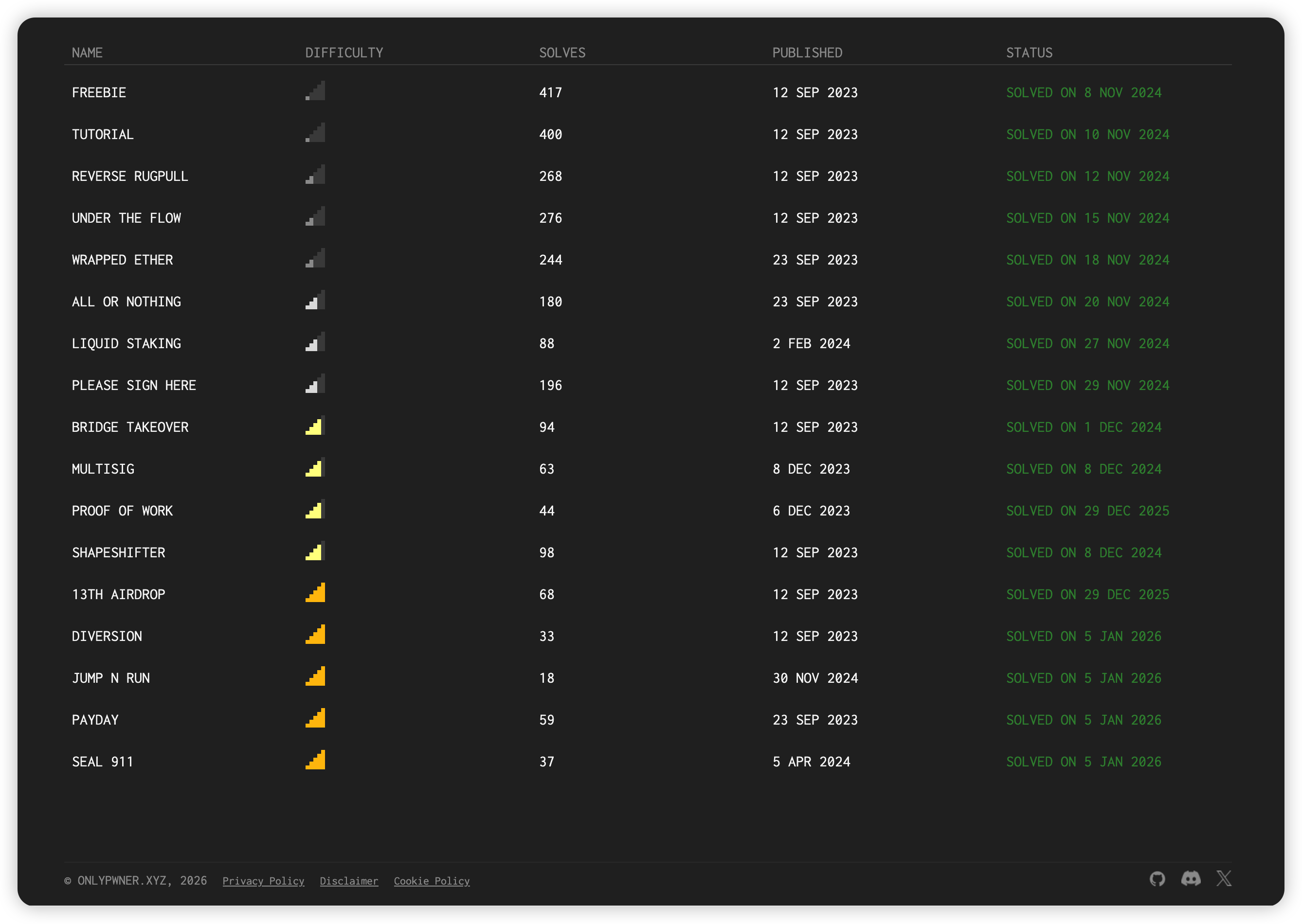

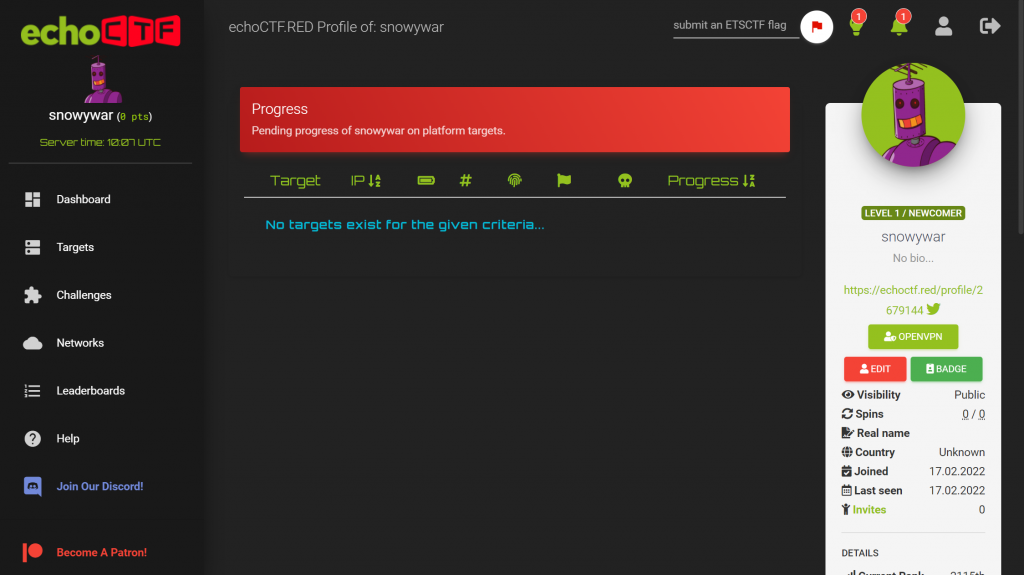

OnlyPwner BRIDGE TAKEOVER writeup

评价为,一个真正的pwn题。 从头开始,先看部署合约 contract Deploy is Script { function run() external { vm.startBroadcast(); address user = vm.envAddress('USER'); Bridge bridge = ne...

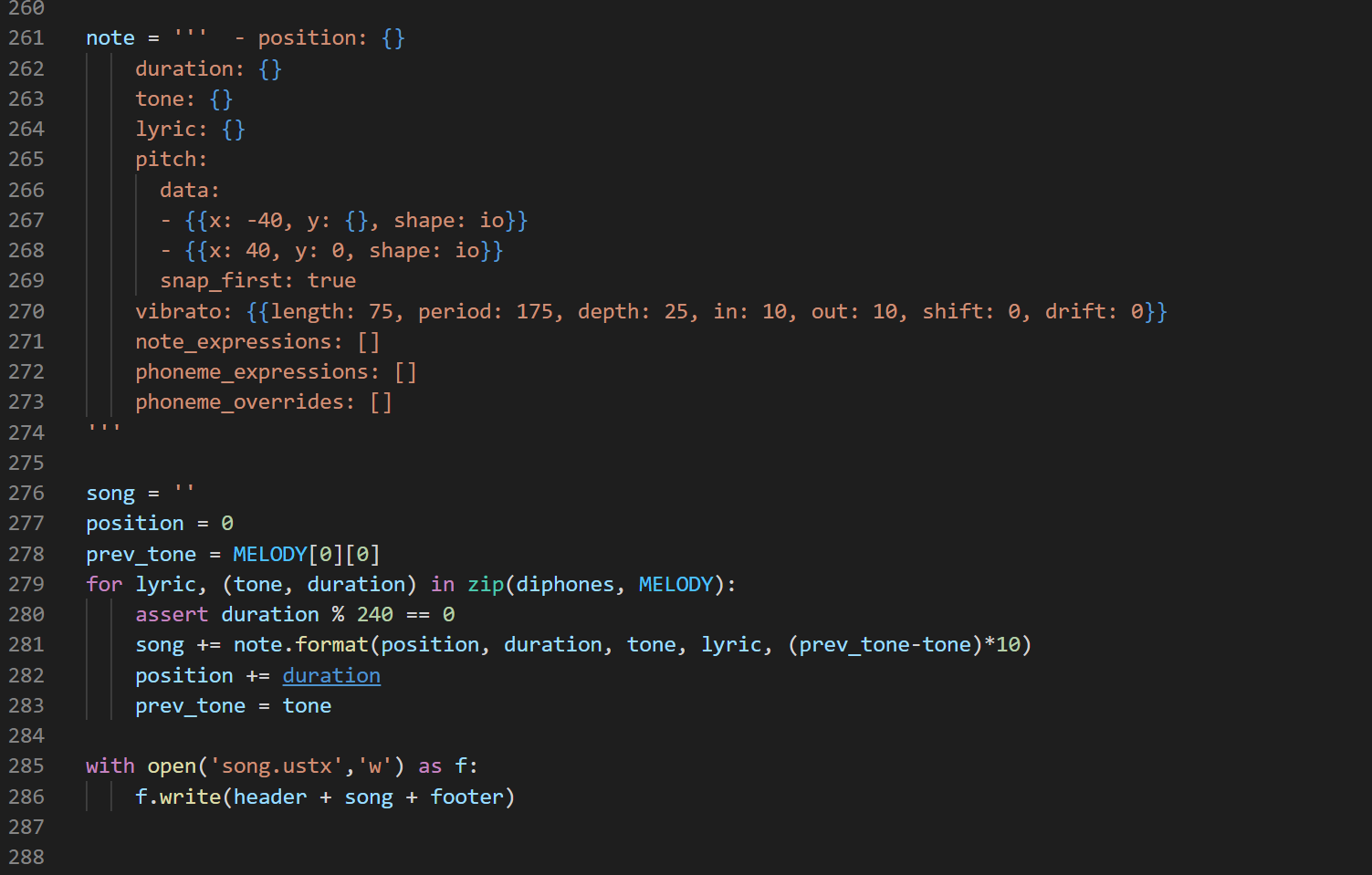

ångstromCTF 2022 个人WriteUP

最近忙着写平台,比赛就捎带看看题学习学习,上周末就摸了摸看了看题,前面的都挺简单的,随便记录一下。这就是美国高中生吗,题目确实新颖,该难得也不简单。 MISC Sanity Check 签到 Interweb...

OnlyPwner - 13th Airdrop - Writeup

题目信息 题目: 13th Airdrop 作者: bobface 目标: 使 Airdrop 合约余额 <= 30 ETH 初始状态: Airdrop 有 60 ETH(6 个用户各 10 ETH) 漏洞分析 合约结构 contract Airdrop is IAirdrop { m...

PHP代码练习

1.打印图形 效果 <style type='text/css'> span{ width: 5px; margin: 0px 8px; } div{ text-align: center; } </style> </head> <body> <div> <?php $total=9; for($i=1;$i&...

XCTF新手区PWN 记录

getshell nc后直接cat flag即可 CGfsb ida代码进行审计,printf(&s)存在格式化字符串漏洞,可以泄露栈地址 双击pwnme可以查看其地址, 1、我们需要将pwnme的地址输入到s中去 2、在合适的位...

rust重构之StegSolve

项目链接:https://github.com/jiayuqi7813/Stegsolve-rs 简介 Stegsolve-rs 是一个用 Rust 语言重写的现代化图像隐写分析工具,其灵感来源于经典的 Java 工具 Stegsolve。通过对图像应用各种颜...

刷题人

[NCTF2019]Fake XML cookbook 考点:XXE 开局登录页面,不知道要干啥 遇事不决抓个包 这波啊,这波直接XXE暴打就完事了 秒秒秒 [ASIS 2019]Unicorn shop 考点:sb 傻逼题 [网鼎杯 2020 朱雀组]p...