时间太短了,misc没日成,web也没时间看,别的更别提了,分数低了不少,菜狗落泪,平台没了,题目忘了。

签到

大喊,社死人,交

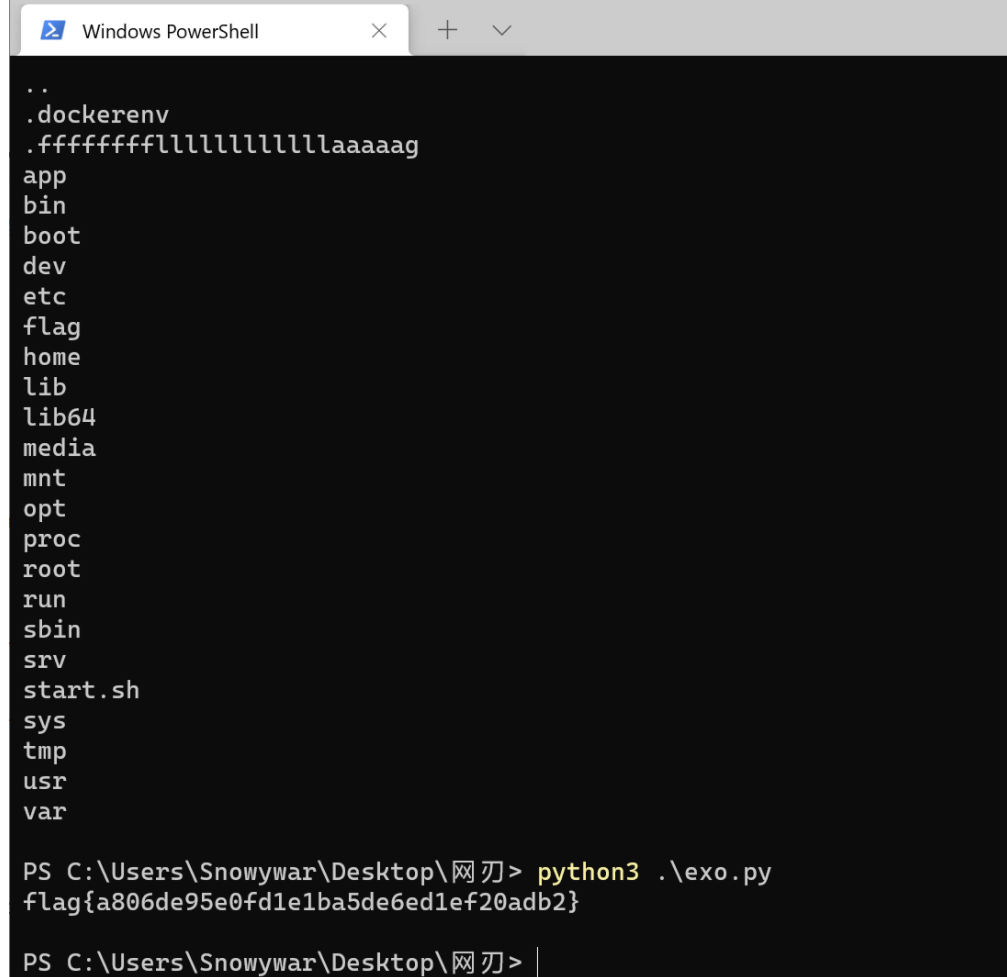

MISC1

伪加密,获得两个图片,

hint.png直接pngcheck可以发现缺块,丢尽010补齐,获得图片

![图片[1]-2021三月DASCTF 个人Write Up-魔法少女雪殇](http://snowywar.top/wordpress/wp-content/uploads/2021/03/1-1024x300.png)

outguess对着jpg出base64,转zip就出了

MISC2

流量分析,直接提取,获得两个php,第二个php存在emoji和内容,实际上是emojicode,谷歌第一个就能进入找到学习链接,

改一下对齐和格式,如下

🐇 🌷 🍇

🍉

🐇 🌺 🌷 🍇

🍉

🏁 🍇

🍿

🔤first🔤 ➡️ 🔤c0f1b6a831c399e2🔤

🔤second🔤 ➡️ 🔤9b675bd57058fd46🔤

🔤third🔤➡️🔤e6ae2fec3ad71c77🔤

🔤fourth🔤 ➡️ 🔤89f58062f10dd731🔤

🔤fifth🔤 ➡️ 🔤6316e53c8cdd9d99🔤

🍆 ➡️ dic

↪️ 🐽dic 🔤first🔤❗️ ➡️ aa 🍇

😀 aa❗️

🍉

😀 🔤+🔤❗️

🍿 🔤9ac6133c88aedbd6🔤 🔤26602a67be14ea8c🔤 🔤73b5f8d8ccd5ad31🔤 🔤c42125f82a562231🔤 🍆 ➡️ 🖍️

🆕sdasca🐹 sdasca❗️

😀 🐽sdasca 0❗️❗️

🍉

🐇 🐟 🍇

🔑 🆕 🍇

🍉

❗️ 🙋 🍇😀 🔤a109e294d1e8155be8aa4🔤❗️

🍉

🍉

🐇 🐡 🐟 🍇

🔑 🆕 🍇 ⤴️🆕❗️

🍉

✒️ ❗️ 🙋 🍇

😀 🔤8adf7f2f76030877🔤❗️

🍉

🍉

🐇 🐋 🐟 🍇

🔑 🆕 🍇 ⤴️🆕❗️

🍉

✒️ ❗️ 🙋 🍇

😀 🔤eba66e10fba74dbf🔤❗️

🍉

🍉

🐇 🐠 🐟 🍇

🔑 🆕 🍇 ⤴️🆕❗️

🍉

✒️

❗️ 🙋 🍇

😀 🔤a7749e813e9e2dba🔤❗️

🍉

🍉emojicodes编译,运行获得数字+数字,第一个数字固定,第二个随机,多试几次连起来就是

然后解密压缩包,获得64和flag.rar

64里面是C64的代码,在线工具直接输入进去就行了。

https://virtualconsoles.com/online-emulators/c64/

输出密码,解密即可

MISC3

没做完,懒了,做到哪写到哪就是

下载,是个流量包,随便看看,后面断base64,还有这对应的方式,分别逆运算提取

获得代码和zip

代码:

#!/usr/bin/python

import os

banner = """.---$'63 47 46 79 64 44 49 36 4d 54 42 69 4e 54 59 30 4d 44 56 6a 59 6a 63 34 59 54 6b 79 59 79 42 68 62 6d 51 67'-----\\

| /-$'59 33 68 68 5a 32 5a 4b 55 47 56 72 65 45 52 48 63 56 42 5a 62 32 56 71 4d 48 70 75 63 6b 64 43 4d 55 78 53'---\ |

| | | | | | | | | | | | | |

| | oooooooooo. | | .o. | | .oooooo..o | | .oooooo. | | ooooooooooooo | | oooooooooooo | |

| | '888' 'Y8b | | .888. | | d8P' 'Y8 | | d8P' 'Y8b | | 8' 888 '8 | | '888' '8 | |

| | 888 888 | | .8"888. | | Y88bo. | | 888 | | 888 | | 888 | |

| | 888 888 | | .8' '888. | | '"Y8888o. | | 888 | | 888 | | 888oooo8 | |

| | 888 888 | | .88ooo8888. | | '"Y88b | | 888 | | 888 | | 888 " | |

| | 888 d88' | | .8' '888. | | oo .d8P | | '88b ooo | | 888 | | 888 | |

| | o888bood8P' | | o88o o8888o | | 8""88888P' | | 'Y8bood8P' | | o888o | | o888o | |

| | | | | | | | | | | | | |

| |&-'d3 14 44 36'$--------------------------------------------------------------------------------------------------/ |

\-'15 64 65 35 e4 53 74 e4 85 24 64 46 67 86 b6 25 17 07 44 e4 03 a4 85 95 77 24 96 36 67 a5 74 94 53 65 23 16'$-----/

"""

print(banner)

part1 = "flag{"

part2 = "*"

part4_key = "*"

part3 = "*".upper()

part4 = "*"

Hint = """

____ ___ __ __ ____

/\ _`\ /\_ \ /\ \__ /'__`\ /\ _`\

\ \ \/\_\ ___ ___\//\ \ __ ____\ \ ,_\ /\_\L\ \\\ \ \/\ \

\ \ \/_/_ / __`\ / __`\\ \ \ /'__`\ /',__\\\ \ \/ \/_/_\_<_\\ \ \ \ \

\ \ \L\ \/\ \L\ \/\ \L\ \\_\ \_/\ __//\__, `\\\ \ \_ /\ \L\ \\\ \ \_\ \

\ \____/\ \____/\ \____//\____\ \____\/\____/ \ \__\ \ \____/ \ \____/

\/___/ \/___/ \/___/ \/____/\/____/\/___/ \/__/ \/___/ \/___/

"""

menu = """

1:Show Hint

2:Get FLAG?

3:Exit"""

while True:

print(menu)

ch = input()

if ch == 3:

exit(0)

elif ch == 1:

print(Hint)

elif ch == 2:

os.system("cat part3|figlet -c -f colossal -w 60|aa3d")

基本上对应流量包也就分析个大概,懒得写了。

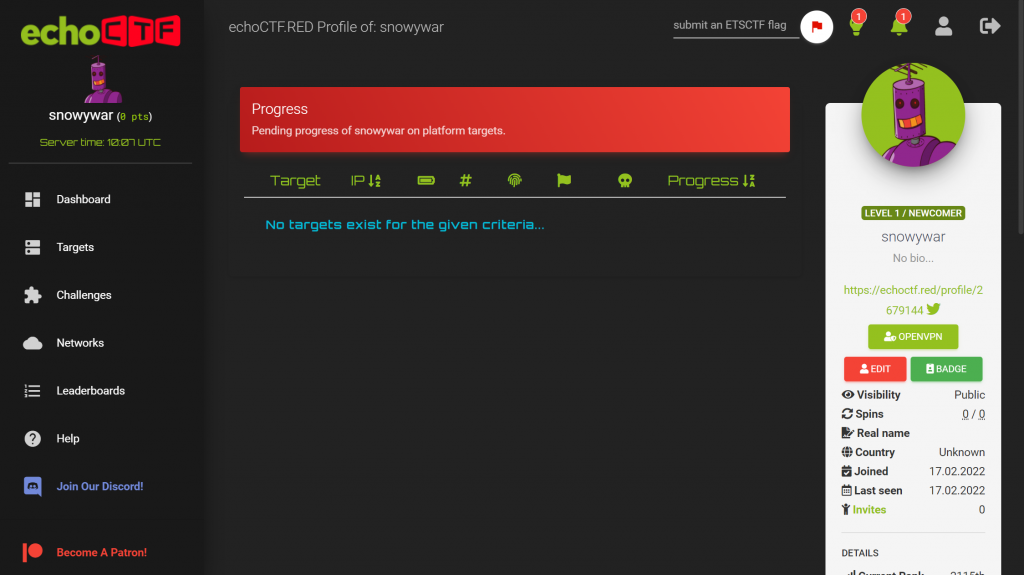

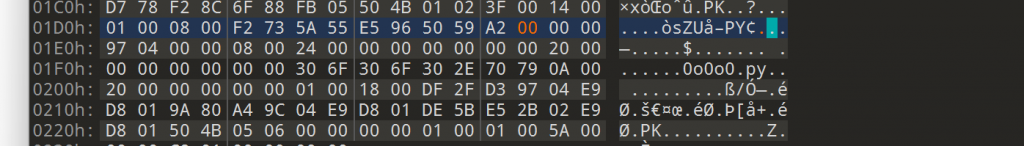

对DASCTF拼字的位置的hex值,上面转为字符后是base64再转换获得

part2:10b56405cb78a92c and cxagfJPekxDGqPYoej0znrGB1LR

意义不明,下面的hex值可以进行倒叙然后z转换

key for part4:jFHotPW4nMIQPp0

然而这个key也不能作为解密part4的密钥来用

![图片[2]-2021三月DASCTF 个人Write Up-魔法少女雪殇](http://snowywar.top/wordpress/wp-content/uploads/2021/03/image-87.png)

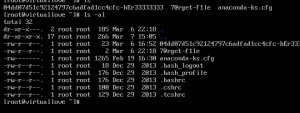

hint这里的是Coolest 3D,同样意义不明

![图片[3]-2021三月DASCTF 个人Write Up-魔法少女雪殇](http://snowywar.top/wordpress/wp-content/uploads/2021/03/image-88.png)

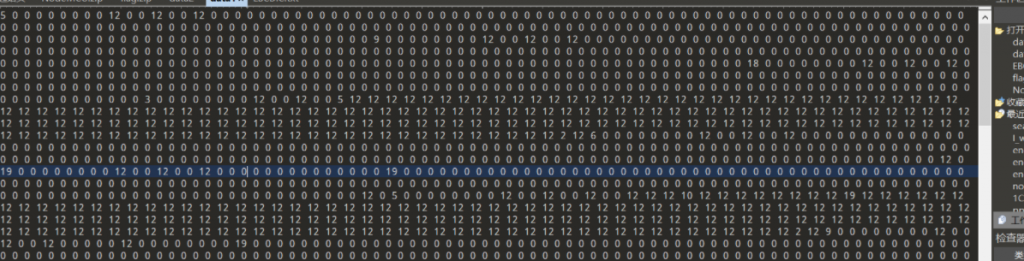

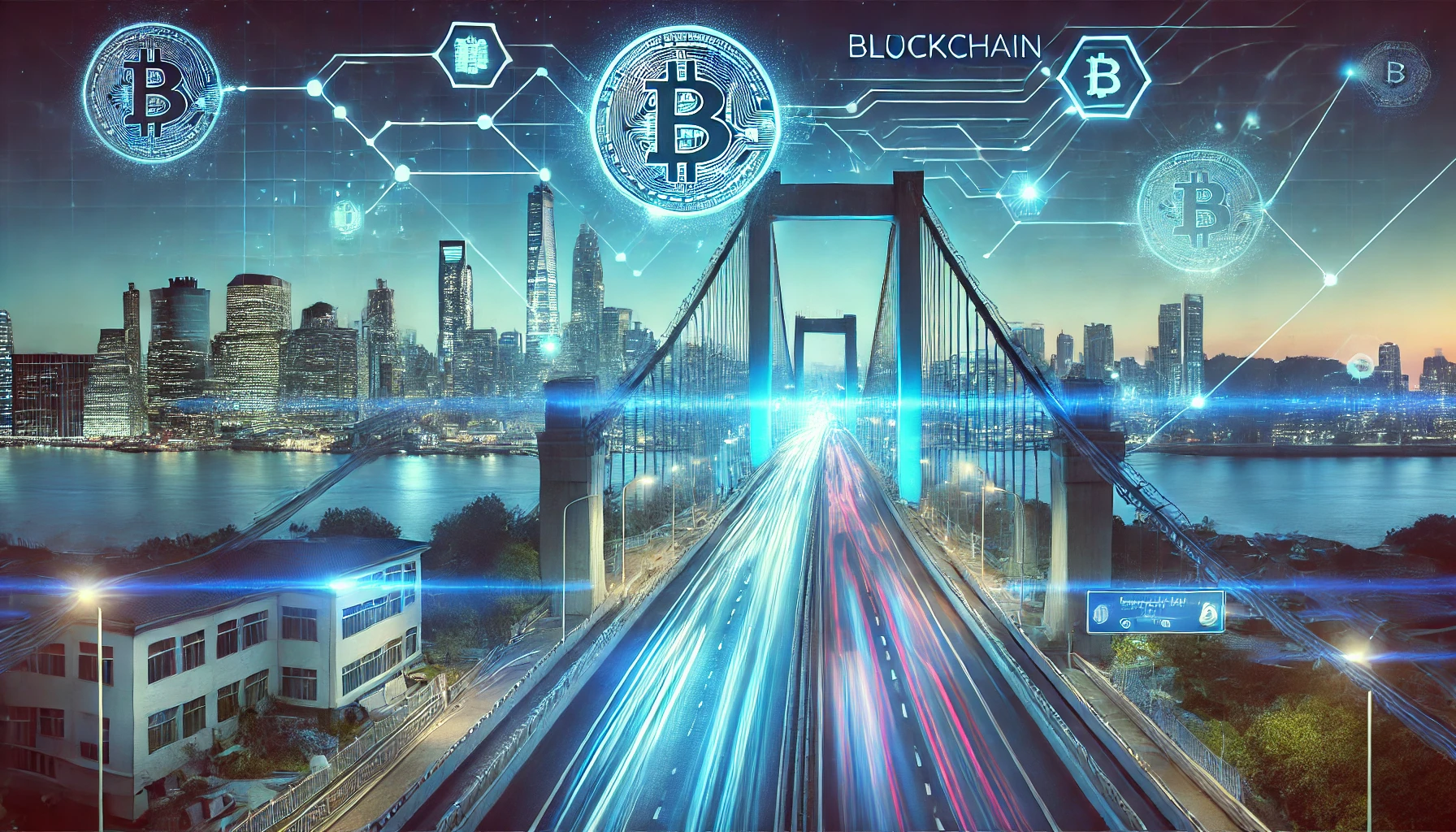

流量包这里即是代码中2的输出结果,左右晃动脑袋可以看个大概,其实可以直接用stegsolver调整偏移就行了

![图片[4]-2021三月DASCTF 个人Write Up-魔法少女雪殇](http://snowywar.top/wordpress/wp-content/uploads/2021/03/image-89-1024x743.png)

剩下就不知道了。

MISC4

图片是npiat,解密是Tetris,word没有重要信息,部分文字被花括号选中,谜语题,爬

RE

周哥niubi

https://blog.csdn.net/Huangshanyoumu/article/details/115271716