CISPY2020 wp整理

web: babyunserialize 与WM的webweb一个玩意,甚至简单了不少,直接改就行了 flag=a%3A2%3A%7Bi%3A0%3BO%3A6%3A%22CLI%5CWS%22%3A0%3A%7B%7Di%3A1%3BO%3A9%3A%22CLI%5CAgent%22%3A2%3A%7Bs%3A9...

2017赛客夏令营WP

全是儿题就是 WEB random 随机数,然后呃,预判 1-100挨个提交都行,懒得抓包了,直接拿了 weakphp 开局一个页面,没有任何提示,找了半天是git泄露,彳亍 工具直接拿,获得php源码 <?php re...

WMCTF2020 个人WP整理

神仙大战菜鸡流泪, “终究是我扛下了所有”老网抑云了 WEB web_checkin 开局就是代码 <?php //PHP 7.0.33 Apache/2.4.25 error_reporting(0); $sandbox = '/var/www/html/' . md5($_SERVER&...

安恒7月赛wp整理

啊这, 这波是预判失误,以为时间短能来点阳间题,结果比六月海阴间,qswl web1: 这题差点出,卡在waf过滤的../ 彳亍口巴,反正就是很简单的一道题(老诸葛亮了) #!/usr/bin/env python3 #-*- ...

安恒六月赛&DASCTF 弱鸡划水记

先上截图: 咳咳,队名怪怪的,这次我跟mz师傅和宇师傅一起组队来着,基本上全程mz师傅带飞,我思路提供+misc输出,宇师傅跟我一起划水.jpg 直接上内容吧。 web1&web2 本质上这俩题目没啥区...

AWD靶场TPshop后台获取shell

开局一个商城页面,具体内容全靠蒙 常规套路直接访问后台页面 经过爆破,存在弱口令,账户admin 密码123456 找了半天也没找到上传点,然后进行本地的代码审计 发现在物流信息的config.php暗藏玄...

安恒月赛5月&BJDCTF菜鸡败北wp

前言:我还是太菜了,我觉得需要继续提高,难度比网鼎简单不少,但是我菜。 WEB2: web1和web3和web5都差点梭出来,关键步骤还是技艺不精。web2就感觉很轻松。 开局一个登录框,直接随便输入就...

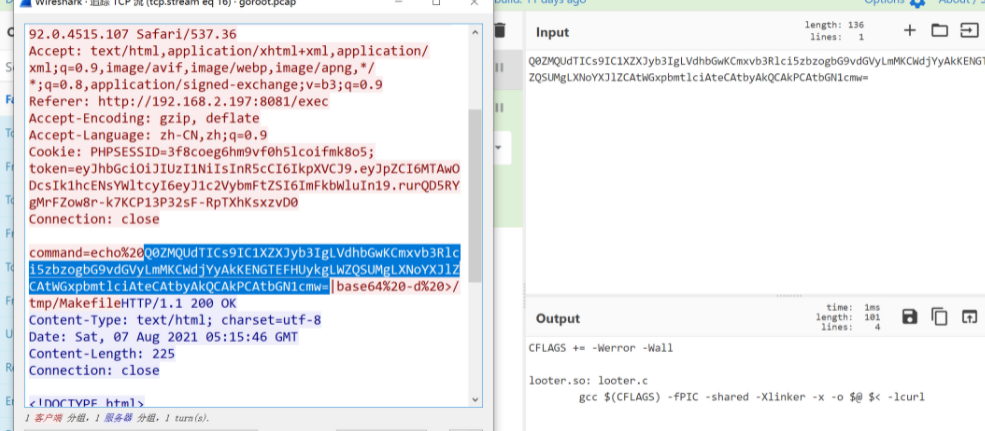

2020网鼎杯部分wp

前言: 这次拿了805.。。行吧难度比上次de1还要难一点,总体而言6000个队伍能拿800就挺好了(bushi 还是有点不甘心,继续努力吧,争取下次网鼎能入围。 misc 签到 这个题也没截图。。。就是玩个...

PHP序列化与反序列化整理&XCTF unserialize3 WP

1.序列号与反序列化的具体实例 序列化是将对象转化为可以传输的字符串; 反序列化就是把那串可以传输的字符串再变回对象。 举例说明: <?php class chybeta{ var $test = '123'; } $class1 =...

[RoarCTF 2019]Easy Calc 1 Write up

开局一个计算器,出flag全靠蒙(x 查看源码,发现有这么一行东西 calc.php?num='+encodeURIComponent($('#content').val() 查了一下encodeURIComponent($('#content').val()这个东西,大概就是 ...

BDJCTF easy_search WP

开局是个登录,经过各种操作后发现并非简单爆破,怀疑有备份文件,盲测后发现有swp后缀的文件。 内容是 对核心代码进行审计 主要目的为如果密码前5位的MD5值为6d0bc1,即可登录。编写脚本 Synta...

CTFHUB文件上传WP

.htaccess文件 (或者'分布式配置文件'),全称是Hypertext Access(超文本入口)。 它提供了针对目录改变配置的方法, 即,在一个特定的文档目录中放置一个包含一个或多个指令的文件, ...

攻防世界WEB新手区Write up

1.View_source: 这题目太简单了吧。。就不说了 2.robots robots文件是作为网站来告知搜索引擎什么想被搜到,什么不想被搜到,或者指定搜索引擎只收录指定的内容。 文件格式: User-agent: 用来...

爆破

Bugku题目-爆破 在学校平台(PCCTF)做题的时候,遇到了这样一道Web题目: 它的内容呈现是这样的: 嗯……五位数密码,数字并不大,看起来似乎需要暴力破解了。 回到宿舍后,我试图再现这道题,然...

![[RoarCTF 2019]Easy Calc 1 Write up-魔法少女雪殇](http://z.mofalongmao.xyz/wordpress/wp-content/uploads/2020/04/图片-1.png)